Les 10 meilleurs logiciels de surveillance et de gestion à distance de 2026

Mar 09, 2026 • Déposé à: Déverrouiller Appareil iOS et Android • Des solutions éprouvées

Les outils de Gestion de la surveillance à distance sont des atouts indispensables pour les entreprises. Ils contribuent activement aux opérations en détectant les problèmes de manière proactive, en fournissant une visibilité en temps réel et en permettant le dépannage et la maintenance à distance. Le RMM optimise également l'allocation des ressources, renforce la sécurité, facilite l'évolutivité et garantit la conformité.

Lorsqu'il s'agit de choisir le logiciel de surveillance à distance, le mieux adapté, les entreprises sont confrontées à une multitude d'options. Pour simplifier ce processus, nous allons nous pencher sur les logiciels de surveillance et de gestion à distance. Ensuite, vous trouverez une liste des 10 meilleures solutions RMM parmi lesquelles choisir.

Partie 1 : Qu'est-ce que la gestion de la surveillance à distance ?

Un logiciel de surveillance et de gestion à distance (RMM) est un outil pratique pour garder un œil sur votre réseau informatique et vos équipements informatiques. Il vous permet de voir ce qui se passe avec tous les appareils connectés à votre réseau, quelles actions sont entreprises et comment tout fonctionne.

Le personnel informatique utilise des outils RMM pour s'assurer que tous les gadgets distants suivent les mêmes règles. Ils fonctionnent du mieux qu'ils peuvent et font les choses de la bonne manière. Les outils RMM sont également dotés de fonctions qui aident les informaticiens à détecter les problèmes, à surveiller les systèmes, à répartir les tâches et même à effectuer certains travaux de maintenance automatiquement.

Partie 2 : Avantages de la surveillance et de la gestion à distance

Les systèmes de surveillance et de gestion à distance (RMM) permettent de réduire les coûts et de gagner du temps dans les opérations de votre entreprise. Ils le font en automatisant des tâches et en gardant un œil sur les appareils et les applications de votre réseau. Voici quelques-uns des avantages qu'ils pourraient apporter à l'entreprise :

- Surveillance en temps réel et alertes

Attendre l'aide d'un informaticien en cas de problème technique est une perte de temps et de travail. Les logiciels RMM permettent d'éviter ces problèmes en gardant toujours un œil sur vos appareils et vos applications. S'il détecte un problème potentiel ou un avertissement, il le signale à vos assistants informatiques (MSP). Ils peuvent alors régler le problème rapidement, généralement avant qu'il n'entraîne de graves conséquences.

- Automatisation de l'informatique et maintenance simplifiée

Parfois, les gens retardent la réparation de leurs appareils ou de leurs logiciels parce que cela prend trop de temps. Les RMM s'occupent de ces travaux réguliers pour le compte de l'entreprise. Ils peuvent par exemple s'assurer que votre ordinateur dispose de sauvegardes sûres, se débarrasser des fichiers inutiles et mettre à jour les logiciels.

- Rapports et analyses

Les systèmes RMM ne se contentent pas de surveiller et d'automatiser les tâches. Ils recueillent également des données à partir de ces processus et créent des rapports analytiques. Ces rapports aident l'équipe informatique et la direction à comprendre ce qui se passe et à faire des choix judicieux.

Partie 3 : Liste des 10 meilleurs logiciels de surveillance et de gestion à distance

Si vous êtes prêt à essayer, voici la liste des 10 meilleurs logiciels de gestion et de surveillance à distanceque vous pouvez consulter :

1. NinjaOne

NinjaRMM, qui fait partie de NinjaOne, est un outil puissant et convivial pour la gestion des ordinateurs et des réseaux. Il offre tout ce dont les MSP (Managed Service Providers) ont besoin dans un package rapide à installer et simple à utiliser. Avec NinjaRMM, vous pouvez facilement voir et contrôler les ordinateurs Windows, Mac et Linux, ainsi que les machines virtuelles et les dispositifs de mise en réseau.

Caractéristiques principales :

- Résolution de la complexité des IT

- Gestion multi-plateforme

- Protection des points terminaux

- Accès à distance sécurisé

Tarification: Téléchargement gratuit. Abonnement à partir de 1,40 $/point final.

Avantages :

- Interface utilisateur conviviale

- Configuration facile des alertes

- Surveillance du RAID

Inconvenients:

- Certaines fonctionnalités peuvent être intimidantes pour les utilisateurs qui ne sont pas familiarisés avec l'édition de la stratégie de groupe et l'Invite de commande/Powershell.

- Les changements de configuration et de politique nécessitent l'utilisation de 2FA.

2. Teramind

La solution de gestion des effectifs de Teramind permet aux organisations de superviser leurs équipes à distance, sur site ou hybrides. Cette surveillance à distance des logiciels offre des informations et des analyses précieuses pour améliorer les activités de l'entreprise. Grâce au contrôle des activités et au suivi du temps de travail, Teramind simplifie la gestion d'une main-d'œuvre très dispersée et identifie les domaines à améliorer.

Caractéristiques principales :

- Planifier les horaires des employés

- Classer les applications et les sites web en catégories productives ou improductives pour évaluer l'utilisation de la journée de travail.

- Suivi de la durée des tâches des employés et de l'utilisation des applications pour une meilleure connaissance de la productivité

- Identifier les temps morts et les activités non professionnelles des employés

Tarification: Téléchargement gratuit. L'abonnement commence à partir de 11,25 $/siège/mois.

Avantages :

- Large gamme d'outils de suivi

- Interface et tableau de bord conviviaux

- Inclut l'hébergement gratuit dans le cloud

Inconvenients:

- Fonctions de surveillance complexe

- Problèmes occasionnels de déconnexion

3. Wrike

Wrike est l'un des outils de suivi à distance qui donne la priorité à la sécurité et offre plus de 400 connexions d'applications, ainsi que des fonctionnalités telles que les diagrammes de Gantt, les calendriers et les tableaux Kanban. Le logiciel de gestion des ressources Wrike simplifie la gestion des projets en centralisant toutes les ressources. Il permet aux membres de l'équipe d'y accéder facilement en cas de besoin.

Caractéristiques principales :

- Obtenir des informations instantanées

- Suivi temporel simple

- Panneaux Kanban personnalisés

- Graphiques de Gantt ajustables

Tarification: Téléchargement gratuit. L'abonnement commence à 9,80 $/utilisateur/mois.

Avantages :

- Une communication sans faille entre les membres de l'équipe.

- Il contribue à créer un flux de travail plus fluide, en facilitant l'attribution des tâches et le suivi des progrès.

Inconvenients:

- Wrike peut s'avérer relativement coûteux pour les petites équipes.

- L'interface utilisateur de la plateforme peut s'avérer très complexe en raison de l'abondance de fonctionnalités et d'options.

4. Malwarebytes

Malwarebytes pour RMM est une suite de solutions de cybersécurité basées sur le cloud et conçues pour permettre aux entreprises de lutter contre les menaces numériques. Cette plateforme offre une approche unifiée et intégrée pour relever les défis en matière de sécurité.

Caractéristiques principales :

- Gestion de la détection et de la réponse

- Sécurité mobile

- VPM - Gestion des vulnérabilités et des correctifs

- Filtrage DNS

Tarification: À partir de 4,96 $/appareil/mois.

Avantages :

- Identifie et bloque l'accès aux sites web malveillants, prévenant ainsi les failles de sécurité potentielles.

- Le système détecte et alerte les utilisateurs en cas d'activités de logiciels malveillants.

Inconvenients:

- Le logiciel ne dispose pas d'une protection en temps réel.

- Les analyses rapides ne parviennent pas toujours à détecter certains fichiers affectés.

5. ESET

Le logiciel ESET Endpoint Security est un outil de protection de la sécurité Internet et de défense contre les logiciels malveillants. Il est disponible à la fois dans le cloud et dans vos bureaux. Grâce à la technologie "cloud sandbox", vous pouvez protéger vos appareils mobiles, vos ordinateurs portables et vos ordinateurs de bureau contre les menaces telles que les ransomwares, les attaques de type "zero-day" et les violations de données.

Caractéristiques principales :

- Se protéger contre les ransomwares

- Bloquer les attaques ciblées

- Prévenir les violations de données

- Détecter les menaces persistantes avancées

Tarification : À partir de 49,99 $/appareil/année.

Avantages :

- Surveillance efficace des sites web, des e-mails et de l'accès aux fichiers.

- Analyse des fichiers en temps réel

Inconvenients:

- Son portail d'administration dans le cloud ne fonctionne souvent pas bien et peut être lent.

- Le logiciel peut fonctionner lentement

6. LiquidPlanner

LiquidPlanner est un outil de gestion de projet unique, connu pour ses capacités de planification prédictive. Il permet de s'adapter avec flexibilité aux changements et de gérer efficacement les incertitudes dans vos projets.

Caractéristiques principales :

- Suivi de l'attribution des tâches

- Alignement du portefeuille

- Gestion globale du travail

- Contrôle en temps réel

Tarification : À partir de 15 $/utilisateur/mois.

Avantages :

- LiquidPlanner offre un framework organisationnel extensif.

- Permet de mettre en place des actions dépendantes, garantissant que les tâches ne peuvent être vues et traitées qu'une fois que les tâches préalables sont marquées comme achevées.

Inconvenients:

- La fonction de recherche peut être frustrante car elle ne permet pas de développer des éléments avec des sous-éléments dans les résultats de la recherche.

- Le logiciel peut connaître des dysfonctionnements occasionnels, notamment des sauts soudains ou des interruptions au cours de tâches actives.

7. Atera

Atera est une plateforme tout-en-un conçue pour les professionnels de l'informatique pour la surveillance et le contrôle à distance. Cela leur permet d'accéder à tous leurs réseaux et appareils, de les surveiller et de les contrôler à distance, ce qui permet de travailler plus efficacement et plus rapidement. Atera vous permet de superviser l'ensemble de vos opérations informatiques.

Caractéristiques principales :

- Surveillance et alertes en temps réel

- Rapports et analyses informatiques

- Journal d'activité complet

- Surveillance SNMP

Tarification : A partir de 149 $/mois.

Avantages :

- Vous avertit des problèmes spécifiques de l'appareil.

- La plateforme simplifie le processus de diffusion des mises à jour des correctifs.

Inconvenients:

- Les options de configuration des notifications d'Atera peuvent s'avérer difficiles.

8. Datto RMM

Datto RMM est un système sûr, basé sur Internet, conçu pour les fournisseurs de services informatiques gérés (MSP) afin de superviser, de contrôler et d'assister de multiples points d'extrémité pour leurs clients. En mettant l'accent sur la sécurité, Datto RMM assure la sécurité des points d'extrémité et des données.

Caractéristiques principales :

- Gestion flexible et automatisée des correctifs

- Scripts RMM et politiques automatisées

- Soutenir les réseaux complexes

Tarification : Pour un PC et un serveur, le coût est de 1,50 $ chacun, avec un coût d'installation initial de 995 $.

Avantages :

- Datto RMM propose plusieurs outils d'accès à distance, notamment Splashtop, WebRemote et RDP.

- Il permet d'exécuter des commandes CMD sans interrompre l'expérience de l'utilisateur.

- Datto RMM fournit des données complètes sur l'utilisation du processeur et des ressources.

Inconvenients:

- Parfois, Datto RMM subit des interruptions de service, ce qui fait que les serveurs ou les postes de travail semblent hors ligne.

- Dépendance à l'égard d'autres serveurs/PC.

9. Zoho Assist

Zoho Assist est un logiciel d'accès et d'assistance à distance basé sur le cloud, utilisé par des entreprises du monde entier. Il améliore l'assistance à la clientèle en permettant des connexions sécurisées et immédiates aux appareils distants. Il s'agit d'une option populaire pour améliorer votre service d'assistance à la clientèle.

Caractéristiques principales :

- Support à distance à la demande

- Accès à distance non surveillé

- Redémarrer et se connecter à n'importe quel bureau à distance

- Téléassistance par réalité augmentée

Tarification: À partir de 0,88 $/mois facturé annuellement.

Avantages :

- Permet de prendre le contrôle d'appareils distants.

- Permet l'accès à distance aux appareils, même lorsqu'ils ne sont pas surveillés.

- Permet un transfert transparent des fichiers entre les appareils pour un partage des données et une collaboration efficaces.

Inconvenients:

- Le rétablissement de la connexion peut être retardé après le redémarrage des appareils distants.

- Problèmes occasionnels de connexion.

10. Dameware

Dameware est connu comme un logiciel d'assistance à distance rentable, fiable et sûr. SolarWinds propose deux options d'assistance à distance : l'une installée sur vos propres serveurs (sur site) et l'autre fonctionnant dans le cloud.

Caractéristiques principales :

- Caractéristiques de sécurité intégrées

- Surveillance des fichiers journaux pour une détection rapide des comportements inhabituels ou malveillants

- Générer des rapports pour améliorer la transparence et l'évaluation des performances

- Rationaliser les tâches d'administration de Windows

Tarification: À partir de 450 $.

Avantages :

- Versions sur site et sur le cloud pour plus de flexibilité.

- Compatibilité avec Windows, Mac et Linux.

- Intégration avec le répertoire actif et les outils de gestion de réseau.

Inconvenients:

- Les petites entreprises et les particuliers peuvent le trouver coûteux.

- Les possibilités d'assistance à la clientèle sont limitées, aucune assistance par téléphone ou par chat n'étant proposée.

Vous pouvez également aimer :

MDM VS. MAM 2023 : Lequel est le meilleur ?

Partie 4 : Comment contourner la gestion à distance sans problème

Comme indiqué précédemment, le verrouillage de la gestion à distance est une fonction que l'on trouve souvent sur des appareils tels que les iPhones et les iPads. Il permet aux administrateurs de contrôler ces appareils, soit parce qu'ils sont préinstallés, soit parce qu'ils sont installés en tant que logiciels tiers.

Ainsi, lorsqu'un iPhone dispose d'un profil MDM, l'administrateur autorise l'accès à la gestion à distance de l'appareil. Mais que faire si nous voulons contourner le MDM? Devons-nous contacter l'administrateur ?

Eh bien, vous le pouvez. Mais ce n'est pas nécessaire. Pour contourner la fonction de gestion à distance, vous pouvez utiliser les fonctions de déverrouillage MDM de Dr.Fone. Découvrez comment :

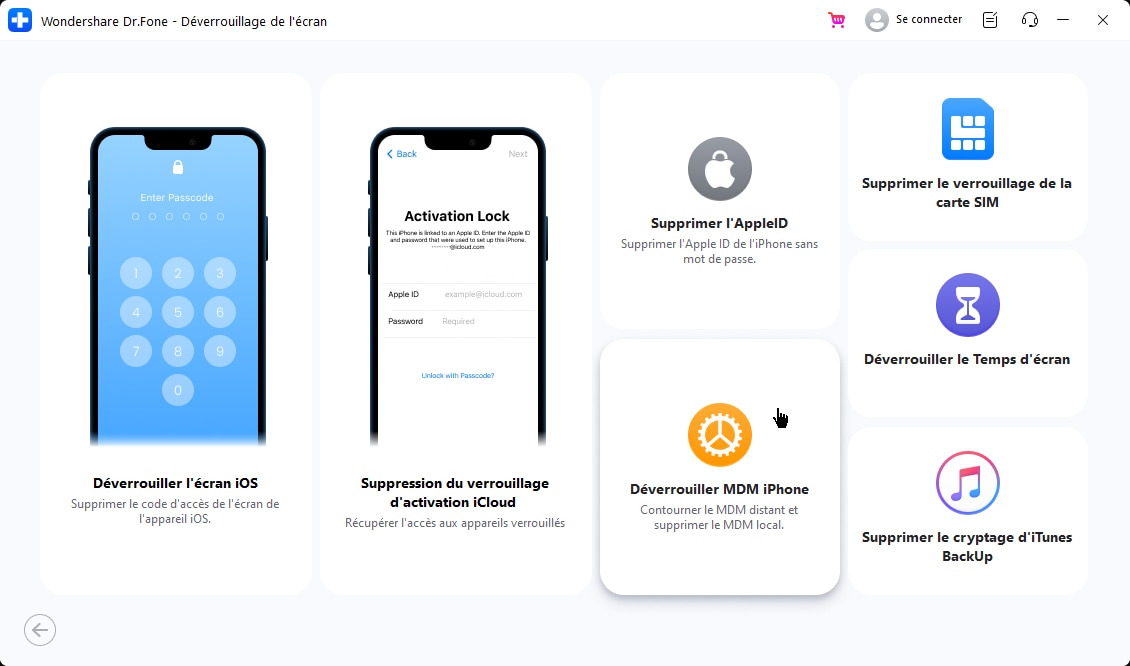

Pour lancer le processus, commencez par ouvrir Wondershare Dr.Fone sur votre ordinateur. Ouvrez le menu "Boîte à outils", puis choisissez Déverrouillage de l'écran > iOS.

Dans le logiciel Dr.Fone, localisez et choisissez la fonction "Débloquer MDM iPhone". Cette action facilitera le déverrouillage du verrou MDM de votre appareil.

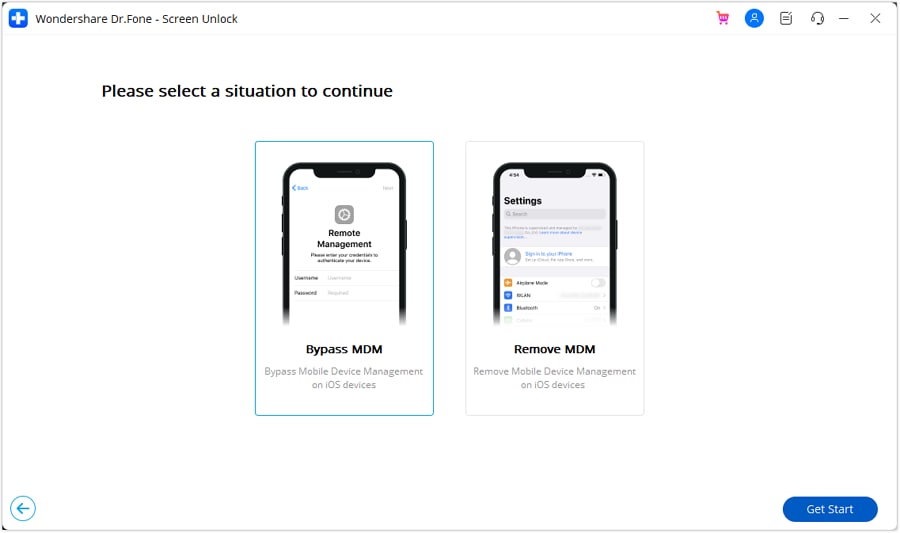

Sur l'écran suivant, choisissez l'option "Bypass MDM". Ensuite, cliquez sur " Démarrer " et " Commencer à contourner " pour lancer la procédure de contournement du MDM.

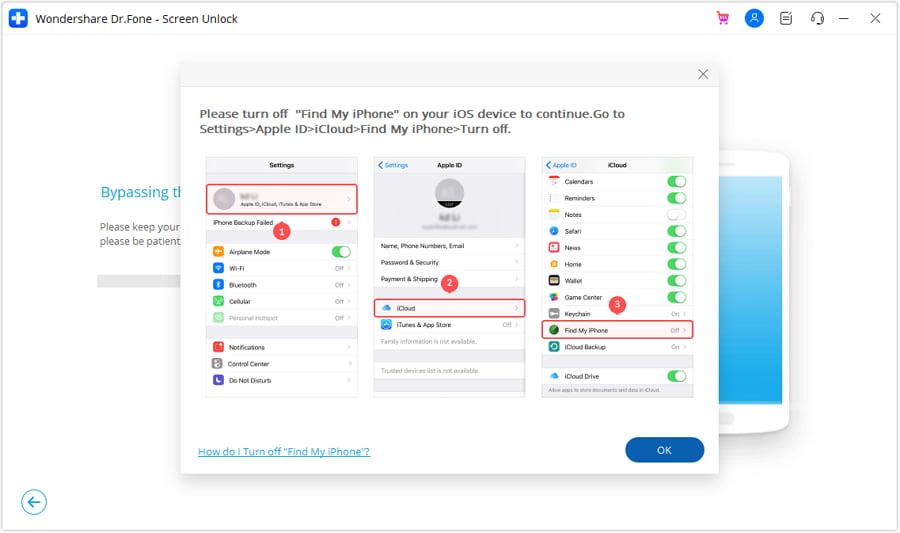

Vous serez invité à désactiver la fonction Find My sur votre iPhone ou iPad. Pour ce faire, accédez aux "Paramètres" de votre appareil. Ensuite, sélectionnez votre nom en haut de la page, accédez à "iCloud" et désactivez la fonction Find My.

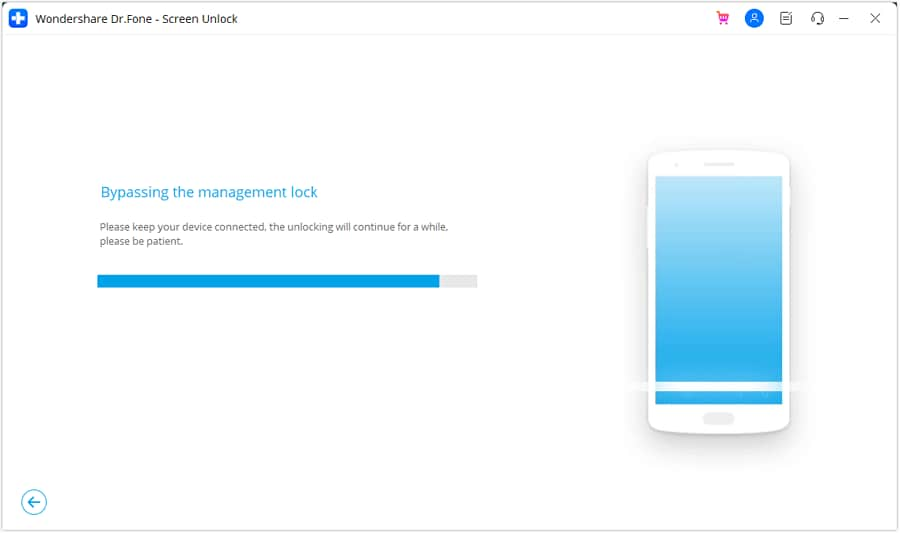

Ensuite, l'outil commence à contourner le verrouillage MDM à distance. Vous pouvez suivre l'évolution de la situation sur l'écran suivant.

Une fois la procédure terminée, vous recevrez un message de confirmation. Cliquez simplement sur "Terminé" pour fermer la fenêtre.

Conclusion

Le logiciel de surveillance et de gestion à distance (RMM) est un outil très utile pour les entreprises. Il garde un œil sur leurs réseaux informatiques et leur matériel de technologie de l'information, et s'assure que tout fonctionne bien. L'utilisation d'un logiciel RMM permet aux entreprises d'avoir une vision claire de l'état de leur informatique. Il les aide à vérifier que tout est en bon état, à détecter les problèmes à temps et à améliorer le fonctionnement de leur réseau et à le rendre plus sûr.

Mais choisir le bon logiciel RMM peut s'avérer déroutant en raison du grand nombre d'options disponibles. Pour vous faciliter la tâche, nous avons étudié les logiciels RMM et dressé une liste des 10 meilleurs d'entre eux. Cette liste peut aider les entreprises à choisir la solution RMM qui répond à leurs besoins. En attendant, si vous cherchez un outil de contournement du logiciel MDM, essayez Dr.Fone !

Vous pourriez aussi aimer

Déverrouillage de l'iPhone

- Accéder à l'iPhone verrouillé

- 1. Réinitialiser l'iPhone verrouillé sans iTunes

- 3. Accéder à l'iPhone verrouillé

- 4. Réinitialiser l'iPhone verrouillé

- 5. Réinitialiser l'iPhone verrouillé

- 6. L'iPhone est désactivé

- 7. comment débloquer un iphone indisponible

- 8. Oublier le mot de passe des notes verrouillées

- 9. Déverrouiller le téléphone sans fil total

- 10. Avis sur le déverrouillage de doctorSIM

- Écran de verrouillage de l'iPhone

- 2. Déverrouiller un iPhone quand on a oublié le code

- 3. Déverrouiller l'iPhone oublié mot de passe

- 4. Écran de verrouillage de l'iPhone avec notifications

- 5. Supprimer le mot de passe de l'iPhone

- 6. Déverrouiller l'iPhone trouvé

- 8. Déverrouiller l'iPhone avec écran cassé

- 9. Déverrouiller l'iPhone avec iTunes

- 11. Déverrouiller l'iPhone en mode perdu

- 12. Déverrouiller l'iPhone désactivé sans iTunes

- 13. Déverrouiller l'iPhone sans mot de passe

- 15. Verrouiller les applications sur l'iPhone

- 16. Contourner le mot de passe de l'iPhone

- 17. Déverrouiller l'iPhone désactivé sans ordinateur

- 19. Déverrouiller l'iPhone 7/6 sans ordinateur

- 21. Réinitialiser le mot de passe de l'iPhone

- 22. L'iPhone a un mauvais ESN ou un IMEI sur la liste noire

- Supprimer le verrouillage iCloud

- 1. Supprimer iCloud de l'iPhone

- 2. Supprimer le verrouillage d'activation sans ID Apple

- 5. Vendre un iPhone verrouillé par iCloud

- 6. Déverrouiller l'iPhone verrouillé par iCloud

- Déverrouiller l'ID Apple

- 2. Obtenir l'ID Apple de quelqu'un sans mot de passe

- 3. Supprimer un ID Apple de l'iPhone

- 4. Supprimer l'ID Apple sans mot de passe

- 5. Réinitialiser les questions de sécurité de l'ID Apple

- 7. Créer un compte développeur Apple

- 8. Code de vérification de l'ID Apple

- 9. Changer l'ID Apple sur MacBook

- 10. Supprimer l'authentification à deux facteurs

- 11. Changer de pays dans l'App Store

- 12. Changer l'adresse e-mail de l'ID Apple

- 13. Créer un nouveau compte ID Apple

- 14. Changer l'ID Apple sur iPad

- 15. Changer le mot de passe de l'ID Apple

- 16. ID Apple non actif

- Supprimer le verrouillage de la carte SIM

- 3. Déverrouiller l'iPhone en ligne

- 8. Déverrouiller l'iPhone avec le code IMEI

- 12. Déverrouiller l'iPhone avec/sans carte SIM

- 16. Vérificateur d'IMEI pour iPhone

- 18. Téléphones Samsung de Verizon

- 19. Montre Apple et offres AT&T

- 21. Déverrouiller votre téléphone AT&T

- 22. Plans internationaux d'AT&T

- Déverrouiller l'iPhone MDM

- 2. Supprimer MDM de l'iPhone

- 3. Gestion à distance sur iPhone

- 5. MDM vs MAM

- 6. Meilleurs outils de contournement MDM

- 7. Gestion des appareils IoT

- 8. Gestion unifiée des terminaux

- 9. Logiciels de surveillance à distance

- 10. Gestion de la mobilité d'entreprise

- 11. Solutions MDM pour la gestion des appareils

- Déverrouiller le code de temps d'écran

- Déverrouiller la montre Apple

- ● Gérer/transférer/récupérer des données

- ● Déverrouiller l'écran/activer/verrouiller FRP

- ● Résoudre la plupart des problèmes iOS et Android

- Déverrouiller maintenant Déverrouiller maintenant Déverrouiller maintenant

Blandine Moreau

staff Rédacteur